Петербурженка несколько месяцев не заходила на «Госуслуги» — а когда вошла, то с ужасом обнаружила: за это время кто-то успел «поселить» в ее квартире 72 мигранта из Центральной Азии. «Фонтанка» выяснила, как злоумышленникам месяцами удавалось тайно пользоваться ее аккаунтом. Рассказываем, какую ошибку допустила девушка — и как вам обезопасить себя.

О взломе аккаунта на «Госуслугах» Елизавета узнала 13 марта. За день до этого ее матери позвонили из полиции. К правоохранителям, в свою очередь, обратились из миграционной службы. Из документов следовало, что за последние месяцы девушка через «Госуслуги» «поселила» в Петербурге десятки иностранцев.

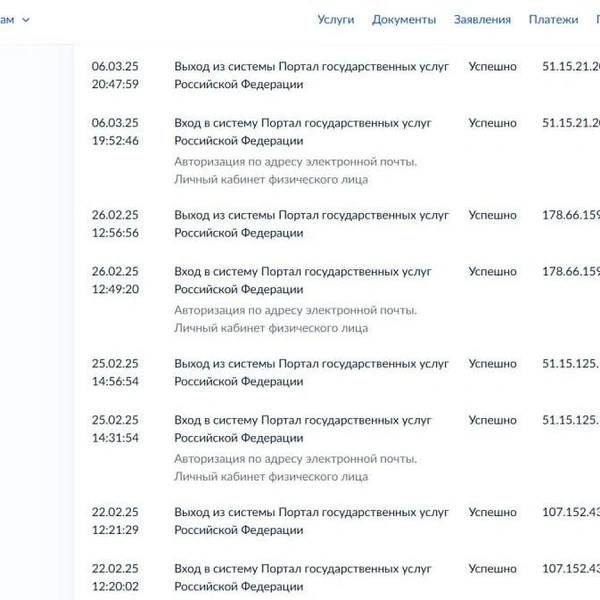

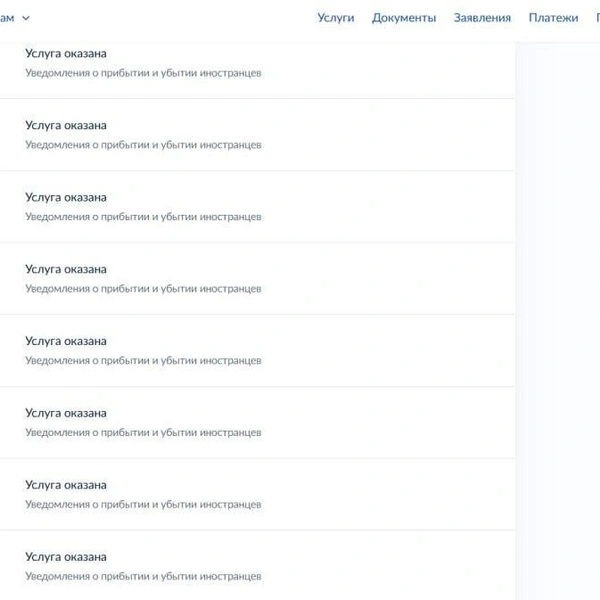

Узнав шокирующую новость, Елизавета вошла в свой аккаунт на портале и перешла на вкладку «Действия в системе». В ней она обнаружила многочисленные записи о входе неизвестных лиц в ее личный кабинет. А в архиве уведомлений — сообщения об успешном оказании услуги: «уведомление о прибытии и убытии иностранцев».

Всего за 8 месяцев — с августа 2024 года по март 2025-го — в аккаунт совершили 82 входа под разными IP-адресами. Все — с устройства на операционной системе Linux. Из личного кабинета за это же время подали 72 уведомления о прибытии граждан Узбекистана и Таджикистана в квартиру, где зарегистрирована девушка. В каждом документе (они есть в распоряжении «Фонтанки») Елизавета названа «принимающей стороной». Ну а квартира — «местом пребывания» иностранца.

Как злоумышленникам удавалось действовать незаметно

Елизавета уверяет: документы оформляла не она. Более того — все эти месяцы девушка вообще не заходила на «Госуслуги» и поэтому не знала о происходящем. Заподозрив, что в деле могут быть замешаны мошенники, она подала обращение в ГУ МВД по Петербургу и Ленобласти.

Но как именно злоумышленникам удалось получить доступ в личный кабинет петербурженки, для нее осталось загадкой.

СМИ уже писали о случаях, когда мошенники получали доступ к аккаунту на «Госуслугах», а потом без спросу «селили» в квартире его обладателя мигрантов. О подобных историях рассказывала и «Фонтанка». Причиной уязвимости аккаунтов нескольких пострадавших становился взлом их профилей в соцсетях. В одном случае злоумышленники еще и по поддельной доверенности оформили на имя жертвы другую SIM-карту, а потом шантажировали девушку.

Однако профиль Елизаветы в VK никто не взламывал. К тому же ее аккаунт на «Госуслугах» был защищен двухфакторной аутентификацией. Когда девушка впервые попыталась войти в профиль после длительной паузы, то система попросила ее ввести одноразовый код из приложения, генерирующего случайные наборы чисел. Тогда Елизавете не удалось найти привязки к «Госуслугам» в сервисе, которым она обычно пользуется для этой цели. И поэтому в аккаунт она вошла, сбросив пароль по СМС. Изучив настройки безопасности, девушка увидела: в ее профиле включена двухфакторная аутентификация по номеру телефона.

— И тогда мне стало совершенно непонятно, как злоумышленники могли попадать в аккаунт незамеченными. Ведь если всё это время профиль был защищен именно этим способом, то каждая попытка входа должна была сопровождаться соответствующим сообщением. И по этой логике в моем телефоне должны были сохраниться 82 СМС от «Госуслуг» с кодами. Но их я не получала, — разводит руками Елизавета.

Какая ошибка приводит к уязвимости аккаунта на «Госуслугах»

«Фонтанка» попросила оператора «Госуслуг» — Министерство цифрового развития, связи и массовых коммуникаций — прокомментировать ситуацию, в которой оказалась Елизавета. В ведомстве связались с читательницей, внимательно изучили случай и вынесли вердикт: «Признаков взлома личного кабинета „Госуслуг“ с помощью внешнего воздействия не обнаружено».

С 1 октября 2023 года двухфакторная аутентификация на портале стала обязательной. Однако для того, чтобы она заработала, пользователи должны были войти в аккаунт и самостоятельно выбрать способ дополнительной защиты. Вариантов было три: СМС-код, биометрические данные или одноразовый код из специального приложения (ТОТР).

В пресс-службе ведомства пояснили: Елизавета второй фактор защиты вовремя не подключила.

«Это дало предполагаемым мошенникам возможность войти в аккаунт только с помощью логина и пароля, который они знали, и подключить вход с подтверждением по одноразовому TOTР-коду. Поэтому пользователь не получал СМС с подтверждением входа. Однако другие СМС приходить могли — номер не был отвязан от учетной записи», — рассказали «Фонтанке» в пресс-службе Минцифры.

Когда девушке стало известно о действиях злоумышленников и она после длительной паузы вошла в аккаунт, на портале сработала система защиты. И это привело к сбросу настроек безопасности.

«Спустя несколько месяцев, когда пользователь попытался восстановить доступ, сработала антифрод-система „Госуслуг“. Она функционирует с декабря 2024 года в целях безопасности, — отметили в ведомстве и предупредили: — Если поведение пользователя напоминает поведение мошенников, то учетная запись может быть в том числе заблокирована».

Способы защиты аккаунта от мошенников

Как именно злоумышленники получили доступ к логину и паролю Елизаветы, неизвестно. Для этого мошенники могли использовать один из множества способов — от фишинга до банального перебора комбинаций букв, цифр и символов.

Чтобы защититься от злоумышленников, пользователю в первую очередь нужно установить двухфакторную аутентификацию. Однако эксперты, с которыми поговорила «Фонтанка», подчеркивают: хоть второй фактор значительно усложняет задачу мошенникам, даже его нельзя считать абсолютной защитой.

— В теории перехватить СМС или одноразовый код возможно через «черный рынок», где можно купить доступ к тексту СМС конкретного абонента, либо через недостатки сигнального протокола SS7 (он служит для организации большинства мировых телефонных сетей. — Прим. ред.). Однако из-за высокой цены на такие услуги едва ли подобным атакам могут подвергнуть простых пользователей. Куда проще — заражение устройства пользователя вредоносным ПО, социальная инженерия и перевыпуск SIM-карты (или настройка переадресации), — говорит руководитель отдела кибербезопасности RTM Group Артём Бруданин.

Зачастую злоумышленник получает доступ к личному кабинету и настраивает там авторизацию через «свою» электронную подпись, одноразовый пароль или иной способ, чтобы не использовать СМС-авторизацию и не контактировать с настоящим владельцем аккаунта.

В уязвимости может оказаться и пользователь, который зашел на «Госуслуги» через публичный Wi-Fi.

— Если мошенники однажды получили доступ к устройству или сессии (например, через публичный Wi-Fi или скомпрометированный браузер), они могли сохранить токен авторизации и использовать его для входа, обходя повторный запрос двухфакторной проверки подлинности, — добавляет Михаил Сергеев, ведущий инженер CorpSoft24.

Чтобы минимизировать риски «взлома» своего аккаунта, эксперты советуют соблюдать следующие правила:

Установите двухфакторную аутентификацию через TOTP, а не СМС. Для этого можно использовать разные приложения-аутентификаторы (например, Multifactor, «Яндекс.Ключ» или Google Authenticator). Они генерируют коды локально на устройстве, и это исключает риск перехвата СМС.

Регулярно проверяйте устройство на вирусы. Установите надежный антивирус и периодически сканируйте телефон и компьютер. И избегайте загрузки приложений из непроверенных источников.

Включите уведомления о входе. Настройте «Госуслуги» так, чтобы вы получали уведомления о каждом входе в аккаунт.

Используйте защищенные сети. Избегайте входа в аккаунт через публичные Wi-Fi. Если вариантов не использовать нет, то используйте VPN, который шифрует трафик.

Обновляйте ПО. Регулярно обновляйте операционную систему телефона и компьютера, а также браузеры, чтобы закрывать известные уязвимости.

С полным недоверием относитесь к любым звонкам, связанным с «Госуслугами». Особенно если вас просят назвать любой код.

Не вводите аутентификационные данные на непроверенных (фишинговых) сайтах.